Dies ist eine alte Version des Dokuments!

8. Sicherheit Internetanbindung

Der Bedarf dieses Kapitels zum Thema Internet-Sicherheit entstand einerseits aufgrund der neu entstehenden Kosten für die Web-Content-Screening-Dienstleistung bei den SAI-Angeboten der Swisscom und den damit in Zusammenhang stehenden Verträgen zwischen Kanton und Swisscom, sowie der Klärung in welchen Fällen auf diese Dienstleistung verzichtet, sie durch die Schulen selbst erbracht, durch eine andere Lösung ersetzt oder eingekauft werden soll. Andererseits ist die Diskussion rund um das Thema Internet-Sicherheit an vielen Schulen offen.

Im Rahmen dieses Entwicklungsplans wurde deshalb in erster Linie die Sicherheitsfragen des Internetzugangs betrachtet. Die Schulen stellen ihre Internetanbindung den Lehrpersonen und Schüler/innen zur Verfügung und tragen somit eine Mitverantwortung. In zweiter Linie wurde versucht zur weiteren Klärung der Diskussion rund um Internet-Sicherheit aus einem schulspezifischen Blickwinkel beizutragen.

Das Thema Internet-Sicherheit als Ganzes ist ein sehr weiter Begriff. Er umfasst Themen wie

- Computer- und Netzsicherheit, der Schutz der Infrastruktur vor Angriffen (Hacken, mutwillige automatisierte Überlastung, sowie Viren und anderem Schadcode)

- Datensicherheit, der Schutz der Daten vor unerlaubtem Zugriff, Manipulation oder Verlust (Verschlüsselung, Datensicherung, etc.)

- Datenschutz, der Schutz personenbezogener Daten vor Missbrauch (siehe Datenschutzgesetz)

- Schutz der Kinder, Jugendlichen und Lehrpersonen vor problematischen Inhalten, problematischen Kontakten und Cybermobbing

- Schutz der Lehrer/innen und der Schule, dass sie nicht in unangenehme und/oder rechtlich problematische Situationen geraten bzgl. der Internet-Nutzung in der Schule oder Internet-Einsatz im Unterricht (siehe Personalgesetz)

- Schutz der Schule im Sinne, dass sie ihre Verantwortung bzgl. den obigen Punkten wahr nimmt.

Die Schule ist kein Flughafen und auch kein öffentlicher, noch ein rechtsfreier Raum. Es braucht keine Sicherheitsmassnahmen wie an einem Flughafen, wo jedes Paket durchleuchtet wird und jede Person mehrfach kontrolliert wird. Es ist aber auch nicht so, dass alle tun und lassen können was sie wollen. Und für einige Räume braucht es Schlüssel und der Zugang ist beschränkt auf Lehrpersonen. Vieles in der Schule geschieht über soziale Kontrolle, die Türen sind offen, doch wird geschaut ob man die Leute kennt. Ähnliches ist wünschenswert für die Nutzung des Internetzugangs und die Zugangskontrolle zu digitalen Ressourcen, Diensten und Anwendungen. Manchmal sind in den Schulen technische Umsetzungen zu finden die eher einem Eingangskontrollsystem eines Grossunternehmens erinnern oder dann ist der Internetzugang Tag und Nacht sperrangelweit offen, beides ist so nicht zu empfehlen. Die Erarbeitung einer schulspezifischen Internet-Sicherheit ist eine nicht abgeschlossene Diskussion. Im folgenden sind dazu einige Orientierungspunkte zu finden.

8.1 Stufengerechte Internet-Sicherheit

Während eine volljährige Schülerin oder ein volljähriger Schüler der Sekundarstufe 2 kaum vor Inhalten im Internet geschützt werden muss, sollen Kindergartenkindern so gut wie nur möglich vor nicht-altersgerechten Inhalten geschützt werden. Während die Sek2-Schüler/innen durchaus Hackeraktivitäten entwickeln können, ist dies bei Kindergartenkinder kaum zu erwarten. Wenn von Internet-Sicherheit gesprochen wird, ist es wichtig klar zustellen von welcher Schulstufe gesprochen wird.

Bezüglich der Zugangsbeschränkung auf Inhalte des Internets ist für den Kindergarten und die Primarstufe somit die Wahl des Web-Content-Screenings des SAI-Angebotes oder eines äquivalenten Angebotes empfehlenswert. Für die Schulen der Sekundarstufe 1 sind Verfahren die auf einer einfachen Ressourcen-Filterung basieren angemessen. An den Schulen der Sekundarstufe 2 kann eine massvolle Ressourcen-Filterung die Diskussion vereinfachen. Es kann aber auch ganz auf die Filterung von Inhalten verzichtet werden.

8.2 Nicht-Anonymität in digitalen Schulräumen

Alle Personen sollen innerhalb des schulischen Netzes und der schulischen digitalen Räumen (z.B. Lernplattform) der Schule bekannt sein. Die Schüler/innen und Lehrpersonen können temporär Gäste mitbringen. Die Schule unterstützt die Schüler/innen und Lehrpersonen beim Schutz der Privatsphäre im offenen Internet und kann dazu auch die Daten der Schüler/innen und Lehrpersonen anonymisieren.

Die technischen Verfahren sind einfach, benutzerfreundlich und bzgl. Aufwand der Situation der Schule angemessen zu wählen. D.h. in sehr kleinen Schulen kann es zum Beispiel durchaus angemessen sein, dass die Nicht-Anonymität über die soziale Kontrolle garantiert wird und alle Schüler/innen und Lehrpersonen die selben Anmeldungsdaten verwenden.

8.3 Identitätsverwaltung, Authentisierung, Autorisierung, Abrechnung

Um die Nicht-Anonymität, sowie die Zugangskontrollen zum Internet, sowie anderen Ressourcen als Schule wahrnehmen zu können, wird ein System für die Identitätsverwaltung, Authentisierung, Autorisierung benötigt. Es ist zu klären, welche Rollen, bei der Bereitstellung einer solchen Dienstleistung die verschiedenen Teilnehmer (Schulen, Gemeinden, Kanton, Kantonsverbunde) übernehmen. In einem späteren Schritt kann ein solches System um Abrechnungsverfahren erweitert werden, zum Beispiel um die Photokopierkosten zu verrechnen.

8.4 Zugangskontrolle zu Internet, Anwendungen und Ressourcen

Für die Netzzugänge und die digitalen Räume muss unterschieden werden zwischen schulischem und persönlichem Internetzugang.

- persönlicher Internetzugang

- Die Schule übernimmt keine Verantwortung für die Aktivitäten der Schüler/innen und Lehrpersonen, wenn diese persönliche Internetzugänge verwenden und sich in nicht-schulischen oder öffentlichen digitalen Räumen bewegen.

- schulischer Internetzugang

- Die Schule übernimmt Schutz und zieht die SchülerInnen und Lehrpersonen zur Verantwortung für Aktivitäten die die Schüler/innen und Lehrpersonen in physischen oder logischen schulischen digitalen Räumen.

Die Netzzugangskontrolle kann technisch (vereinfacht gesagt) auf verschiedenen Ebenen stattfinden, entweder durch das ICT-Gerät, das Betriebssystem oder den Browser2).

| Zugangskontrolle über … | Beschreibung | Mögliche technische Verfahren |

|---|---|---|

| Browser | Die Lehrperson oder Schüler/in meldet sich mit dem Browser direkt bei digital-sozialen Räumen und anderen Ressourcen an. | z.B. Switch-AAI, Educa.ID, OpenID etc. |

| Betriebssystem | Die Lehrperson oder Schüler/in meldet sich durch das Betriebssystem beim Netz an und hat damit meist Zugang zu lokalen Ressourcen, Diensten und Anwendungen. | z.B. Active Directory + Kerberos |

| ICT-Gerät | Das persönliche ICT-Geräte der Lehrperson oder Schüler/in meldet sich am lokalen Netz an. Der Besitzer hat damit Zugang zum Netz, Internet und weiteren Ressourcen. | z.B. SSID + Passwort, Registrierung MAC-Adresse, EAPOL (IEEE 802.1X + Radius). |

Ein Netzwerkzugang ganz ohne Authentisierung sollte nicht mehr vorkommen. Jedoch kann in kleinen Schulen ein für die ganze Schule einheitliches Passwort für den Netzzugang zusammen mit der sozialen Kontrolle durchwegs genügen. In mittleren Schulen kann es auch über die Registrierung des Geräts gehen (z.B. MAC-Adresse). In grösseren Schulen ist die Implementierung einer komplexeren Netzwerkzugangskontrolle notwendig (z.B. eine Kombination aus Shibbolth und EAPOL).

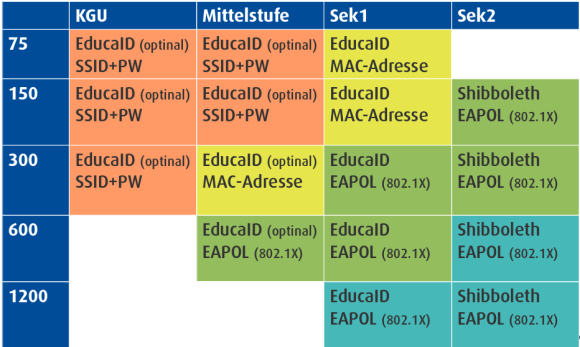

Im Detail ist eine ideale Mischung aus technischer und sozialer Kontrolle abhängig von der Schulstufe und der Schulgrösse zu finden. Das folgende Diagramm bietet eine erste Orientierung.

8.5 Zugangskontrolle bei Prüfungen

Eine der Fragen, die bezüglich Sicherheit und Netzwerk immer wieder auftauchen, ist, wie während Prüfungen der Zugang zu Ressourcen kontrolliert werden kann. Dies ist möglich durch Zugangsbeschränkung der Ressourcen oder/und Überwachung der Aktivitäten des Schülers und kann prinzipiell auf verschiedenen Ebenen geschehen. Eine 100% sichere technische Lösung ist durch realistischen Aufwand nicht realisierbar. Es ist eine Mischung aus sozialer und technischer Kontrolle notwendig.

In der folgenden Tabelle sind die verschiedenen Ebenen, auf denen die Zugangsbeschränkung durchgeführt werden kann, aufgezeigt.

| Beschränkung durch … | Für die Prüfung wird … | benötigt … | zu bedenken … |

|---|---|---|---|

| Prüfungs-Browser3) | ein Prüfungs-Browser auf den persönlichen Geräten der SchülerInnen in ge'timeten Kioskmodus gestartet. | _ | Prüfungen müssen vollständig innerhalb eines Browsers durchführbar sein. |

| Prüfungs-Betriebssystem4) | ein Prüfungs-Stick oder ein Prüfungs-Image verteilt und ein Prüfungsbetriebssystem auf dem persönlichen ICT-Gerät gestartet. | Geräte der Schüler müssen von USB-Stick oder DVD-Laufwerk starten können. Einrichtung um Prüfungs-Sticks oder Prüfungs-DVDs vorzubereiten. | _ |

| Prüfungs-Gerät | ein Prüfungs-Gerät abgegeben oder ein Informatikzimmer mit Prüfungs-Geräten eingerichtet, bei denen der Zugang ins Internet beschränkt ist. | von der Schule gewartete Geräte. | _ |

| Prüfungs-Netz | der Zugang für bestimmte Benutzer zum Internet und andere Ressourcen für eine bestimmte Zeit beschränkt. | dass der Schüler oder sein Gerät sich beim Netz identifizieren muss. | Persönlicher Netzzugang (z.B. über UMTS) ist unkontrolliert. |

Bei all diesen Varianten, kann der Schüler nicht mit seiner gewohnten Lernumgebung arbeiten, bei der er unbeschränkten Zugang zu einem breiten Wissen der Menschheit hat. Deshalb und aus pädagogischen Gründen ist auch zu überlegen, inwieweit die klassische Vorstellung von Wissens-Prüfungen in der Einzelpersonen ihr Wissen Nachweisen müssen aufrecht erhalten werden kann und soll.

8.6 Weitere Aspekte der Internet-Sicherheit

Alle weiteren Sicherheitsaspekte sind in weiterführenden Arbeiten zu klären (siehe auch Anhang und Handlungsfelder).